Selectarea solutie SAST

Odată cu creșterea companiei și creșterea numărului de dezvoltatori, verificarea „manual” a prezenței vulnerabilităților devine din ce în ce mai dificilă.

Devine necesar implementarea soluțiii SAST – testarea statică de securitate a aplicațiilor (Static Application Security Testing).

Cum să alegi SAST?

Nici o simplă vulnerabilitate nu poate fi găsită folosind algoritmi primitivi. Astăzi pe piață există o mulțime de soluții SAST, atât comerciale, cât și gratuite. Cele mai populare dintre ele sunt AppScan de la IBM Security, Synopsys, Veracode, Inspector de aplicații, MicroFocus, Appercut, Checkmarks.

Eficiența procesului de dezvoltare depinde de alegerea soluției. Principalele avantaje ale soluțiilor comercial sunt:

- Concentrare pe securitate: algoritmi specifici și baze de reguli mari.

- Asistență pentru multe limbaje de programare.

- Interfață ușor de utilizat.

- Disponibilitatea pluginurilor și API-ului.

- Disponibilitatea suportului tehnic pentru instrument.

Instrumentele gratuite și interfețele web sunt adesea inferioare celor plătite, deoarece conțin algoritmi mai simpli, iar bazele regulilor sunt mai puțin complete. Sarcina lor principală este de a găsi erori în cod. Specializarea și funcționalitatea acestor soluții este de obicei foarte restrânsă.

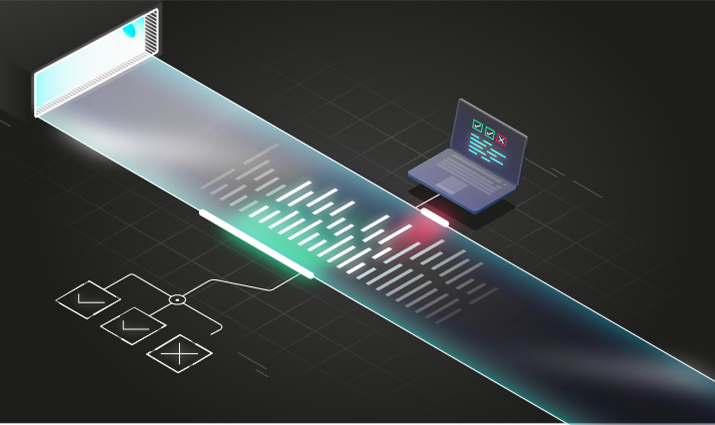

Odată selectată soluția SAST, trebuie să o integrați în procesul de dezvoltare. Opțiunile de integrare pot include: încorporarea unui repozitoriu, medii de dezvoltare, servere CI / CD, sisteme de urmărire a sarcinilor.

Un instrument bun este capabil să se integreze cu succes în toate clasele de sisteme enumerate.

Notă: API-ul SAST deschis include API-ul JSON și CLI și oferă oportunități ample pentru integrarea și automatizarea suplimentară.

Pentru a selecta instrumentul care îndeplinește cel mai mult obiectivele și obiectivele dezvoltatorului, trebuie să efectuați compararea funcțională și compararea lor în calitate.

O comparație funcțională se realizează în funcție de mai mulți parametri: ei analizează comoditatea interfeței și comoditatea integrării cu instrumentele proprii. În același timp, este important să efectuați verificări pe propriile coduri.

Următorul pas este o comparație a calității: analizează vulnerabilitățile și falsele pozitive în raport cu propriul cod.

Nuanțele și subtilitățile analizei de cod

Cu cât se constată mai devreme o vulnerabilitate, cu atât este mai ieftin pentru dezvoltator și pentru client. Acest lucru înseamnă că produsul trebuie verificat periodic pentru vulnerabilități în timpul procesului de dezvoltare și, în plus, să efectueze verificări de control înainte de eliberare.

Viteză și resurse: de obicei este de așteptat ca instrumentul să funcționeze rapid; alergați la fiecare schimbare; arată pe zbor cine și când a introdus vulnerabilitatea. De fapt, SAST analizează codul timp de cel puțin 8 ore, este dificil să îl executați la fiecare modificare; este dificil să identifici autorul vulnerabilității; fals pozitive se întâmplă. Deci, apare întrebarea: cum să configurați DevSecOps.

Este foarte important să:

- Calculați timpul și resursele pentru a vă analiza codul.

- Identificați declanșatorii pentru începerea unei scanări pe baza rezultatelor.

- Rețineți că puterea va trebui recalculată periodic.

- Este mai bine să folosiți o analiză incrementală, dar aceasta trebuie făcută cu prudență, deoarece vulnerabilitățile pot fi pierdute.

De exemplu, puteți rula testarea folosind SAST atunci când un dezvoltator trimite o sarcină pentru revizuire. De asemenea, puteți începe scanarea la sfârșitul zilei de lucru.

O altă problemă este falsul pozitiv și obținerea de informații despre vulnerabilități multiple în raport. În acest caz, dezvoltatorul este recomandat: să filtreze analizatorii statici în funcție de vulnerabilități și de fișiere. Puteți exclude bibliotecile, analiza criticitatea, adăuga excepții pentru anumiți parametri. Este suficient să faci o astfel de lucrare o singură dată, pentru ca, în viitor, informațiile despre falsele pozitive să nu cadă în rapoarte. De asemenea, este important să vă asigurați că nu apar noi vulnerabilități și să dezasamblați treptat baza de date a vulnerabilităților existente în fundal.

Când se lucrează la integrarea SAST în procesul de dezvoltare, este important să se implementeze procesele treptat, fără a bloca eliberarea.

Secvența procesului poate fi următoarea:

- Selectarea instrumentelor.

- Descrierea procesului (crearea regulamentelor).

- Descrierea soluțiilor tehnice.

- Lucrări de implementare.

- Operație de încercare.

Este mai bine să începeți cu cele mai critice sisteme: este important să eliminați noile vulnerabilități, să proiectați conduita, să implementați reglementări și soluții tehnice.

Regulamentele trebuie să indice:

- Pași pentru verificarea codului pentru vulnerabilități.

- Este responsabil pentru începerea scanării.

- Roluri și rezultate.

- Cum va fi stabilit procesul de comunicare.

- Acord de nivel de serviciu.

- Responsabil cu controlul proceselor.

- Ordinea adăugării de noi sisteme la proces.

Această abordare permite implementarea SAST în procesul de dezvoltare într-un an calendaristic. Este important să aveți în vedere toate schimbările și riscurile.

Recomandări finale pentru SAST:

- Utilizați SAST în fiecare etapă de dezvoltare.

- Adaptați integrarea la codul și procesul dvs.

- Începeți prin remedierea noilor vulnerabilități.

- Elimină treptat vulnerabilitățile vechi.

- Creați un proces bazat pe SAST.

- Desfășurați treptat, începând fără a efectua versiuni.